L’ondata è iniziata la sera del 4 aprile, e da allora gli esperti di Kaspersky hanno scoperto oltre 5.000 e-mail di spam con file PDF che diffondono il malware Qbot nelle mail aziendali in inglese, tedesco, italiano e francese. Qbot è un trojan bancario che funziona come parte di una rete botnet. È in grado di rubare dati come password e corrispondenza di lavoro, e consente agli attori delle minacce di installare ransomware o altri trojan su vari dispositivi in rete. E all’inizio di aprile Kaspersky ha scoperto un aumento di attacchi del malware Qbot indirizzato a utenti aziendali e diffuso attraverso una campagna di e-mail dannose.

Tecniche avanzate di social engineering

Gli attaccanti utilizzano tecniche avanzate di social engineering: intercettano la corrispondenza di lavoro e inoltrano allegati PDF dannosi agli stessi thread di posta elettronica, metodo insolito per questo malware. Il banker viene distribuito attraverso la corrispondenza di lavoro di una potenziale vittima, rubata dai criminali informatici che inoltrano un’e-mail a tutti i destinatari del thread esistente e chiedono di aprire l’allegato PDF dannoso in circostanze plausibili.

Se l’utente fa clic su ‘Open’…

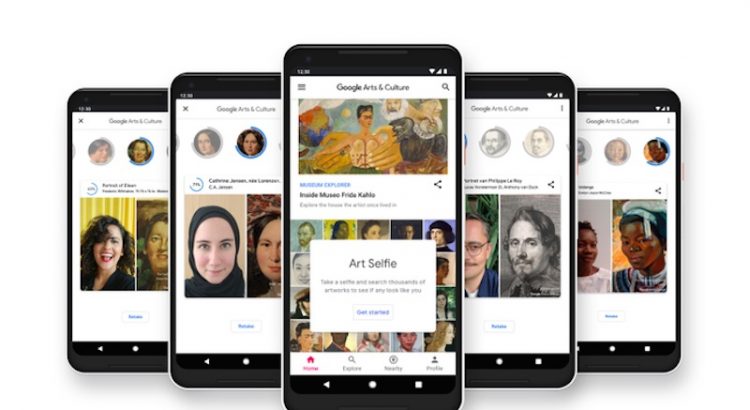

Ad esempio, gli attaccanti potrebbero chiedere di condividere tutta la corrispondenza relativa all’allegato, o di calcolare l’importo del contratto in base ai costi stimati nell’allegato. Più in particolare, il contenuto del file PDF è un’immagine che simula una notifica di Microsoft Office 365 o Microsoft Azure. Se l’utente fa clic su ‘Open’, l’archivio dannoso viene scaricato sul suo computer da un server remoto (sito Web compromesso). Gli esperti di Kaspersky hanno condotto un’analisi tecnica dettagliata di questo schema, disponibile su Securelist.

“Gli autori migliorano costantemente le loro tecniche”

“Raccomandiamo alle aziende di prestare sempre attenzione perché il malware Qbot è molto dannoso, anche se la sua funzionalità di base non è cambiata negli ultimi due anni – ha dichiarato Darya Ivanova, Malware Analyst di Kaspersky -. Gli autori migliorano costantemente le loro tecniche, aggiungendo nuovi elementi convincenti di ingegneria sociale. Questo aumenta la probabilità che un dipendente sia vittima dello stratagemma. Per essere sempre al sicuro, è importante controllare attentamente i vari segnali di allarme, come l’ortografia dell’indirizzo e-mail del mittente, allegati strani, errori grammaticali e altro ancora. Inoltre, le soluzioni di cybersecurity specializzate possono aiutare a garantire la sicurezza delle e-mail aziendali”.